Derzeit ist der kommende Mobilfunkstandard 5g in aller Munde. Doch auch der aktuelle Standard LTE macht im Moment Schlagzeilen, denn Forscher haben einige gravierende Sicherheitslücken im LTE-Netz entdeckt.

Doch was heißt das für die Nutzer von mobilen Geräten – und für das kommende 5G-Netz?

Smartphones, Tablets, vernetzte Geräte – sie alle sind von neuen Sicherheitslücken im LTE-Netz betroffen. (Bild: pixabay.com/geralt)

(Un-)sicheres LTE-Netz

Dass weder Telefongespräche, die über Mobiltelefone geführt werden, noch Kurznachrichten sicher sind, ist den meisten spätestens seit der Abhöraffäre um das Handy von Kanzlerin Merkel bekannt. Doch auch im aktuellen Mobilfunkstandard LTE schlummern zahlreiche Schwachstellen, die Angreifern Tür und Tor öffnen, um Nutzer zu tracken oder Nutzerdaten abzugreifen.

Aktuell geistert eine neue Sicherheitslücke im LTE-Netz durch die Nachrichten. Sie betrifft alle Geräte, die mit dem aktuellen Mobilfunkstandard verbunden werden können. Dazu gehören insbesondere Smartphones, Tablets und zahlreiche vernetzte Geräte wie etwa smarte Haushaltsgeräte.

Entdeckt wurde die Sicherheitslücke von David Rupprecht, Katharina Kohls und Thorsten Holz von der Ruhr-Universität Bochum sowie Christina Pöpper von der New York University. Die Details wurden jetzt vorab in einem Paper veröffentlicht. Zusätzlich präsentieren die Forscher die Schwachstelle auf dem IEEE Symposium on Security and Privacy im Mai 2019 in San Francisco.

So funktioniert die Schwachstelle im LTE-Netz

Bei der aktuell diskutierten Sicherheitslücke im LTE-Netz handelt es sich genau genommen nicht um eine einzige Schwachstelle, sondern um drei verschiedene Angriffsvektoren. Diese können Hacker jedoch in einem Angriff kombinieren.

Hacker können sie inbesondere dazu nutzen, Nutzer auszuspähen. Die Schwachstelle erlaubt es ihnen, genau zu beobachten, welche Webseiten ein User besucht. Zusätzlich ermöglicht die Sicherheitslücke es Hackern, ihre Opfer auf gefälschte Websites umzuleiten. Dort können sie dann sensible Daten wie persönliche Informationen oder Bankdaten abgreifen.

Grundsätzlich sind die über das LTE-Netz übertragenen Nutzdaten verschlüsselt. Allerdings werden sie nicht auf ihre Integrität überprüft. Genau dieser fehlende Integritätsschutz ist hierbei aber problematisch. Er erlaubt es Hackern, den eigentlich verschlüsselten Datenstrom auf eigene Server umzuleiten – und zwar ohne, dass es dem Nutzer auffällt.

Welche Angriffsvektoren gibt es?

Das Paper der Forscher identifiziert drei Angriffsvektoren, die das LTE-Netz angreifbar machen. Dazu gehört zunächst die Identifikation von Teilnehmergeräten, zum Beispiel Handys oder Tablets, in einer Funkzelle (Identity Mapping). Angreifer können anschließend genau identifizieren, welche Seiten die beobachtete Person im Internet besucht (Website Fingerprinting). Im letzten Schritt können Hacker die gesendeten Daten der beobachteten Person modifizieren und sie so auf eine gefälschte Website umleiten.

Vor allem der dritte Angriffsvektor ist gefährlich. Die Forscher haben ihn bereits erfolgreich in einem Proof of Concept, der sogenannten aLTEr-Attacke, eingesetzt. Es ist damit grundsätzlich möglich, dass auch Hacker diese Sicherheitslücke im LTE-Netz nutzen, um einzelne Personen auszuspähen. Damit ist allerdings ein großer Aufwand verbunden. Doch dazu gleich mehr.

LTE-Netz ist anfällig für DNS Spoofing

Eins zeigt die aLTEr-Attacke der Forscher deutlich: Das LTE-Netz ist anfällig für DNS Spoofing. Genau das belegt nämlich der Proof of Concept des Angriffs. Dabei werden DNS-Anfragen an einen vorab von den Angreifern präparierten Server umgeleitet.

Besonders gefährlich ist jedoch, dass sich das DNS Spoofing mit dem Website Fingerprinting kombinieren lässt. Die Angreifer erhalten so beispielsweise die Möglichkeit, nichtsahnende Nutzer anhand deren Browsing-Gewohnheiten auf gefälschte Websites umzuleiten. So lassen sich anschließend Passwörter oder Banking-Daten ausspähen. Das folgende Video verdeutlicht, wie die aLTEr-Attacke funktioniert:

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

LTE-Netz von vielen Schwachstellen betroffen

Die neu entdeckten Sicherheitslücken sind bei weitem nicht die einzigen, die sich im LTE-Netz finden. Erst im März berichtete Heise über verschiedene Lücken im LTE-Protokoll, die es Angreifern ermöglichen:

- Netzwerke ohne gültige Anmeldedaten zu nutzen,

- Den Standort anderer User zu verfolgen,

- Sich als andere Nutzer auszugeben,

- Nachrichten und/oder Notfallmeldungen zu fälschen.

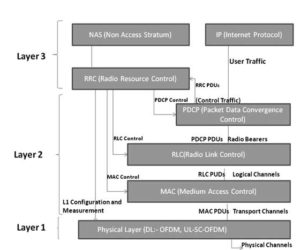

Die einzelnen Layer des LTE-Protokolls im Überblick. (Bild: Tutorialspoint)

Generell ist das Protokoll des aktuellen Mobilfunkstandards mit Schwachstellen gespickt. Das liegt vor allem am Aufbau des Protokolls (siehe Abbildung). Das LTE-Netz besteht aus verschiedenen Layern, die jeweils unterschiedliche Aufgaben bei der Datenübertragung übernehmen.

Das größte Problem des Mobilfunkstandards ist jedoch die fehlende Absicherung des gesamten ersten Layers (Physical Layer). Sie ermöglicht überhaupt erst die Ausnutzung der oben beschriebenen Sicherheitslücken, denn eigentlich liegen die nur im Layer 2 des LTE-Protokolls vor. Wie diese Ausnutzung genau funktioniert, beschreibt Dusan Zivadinovic.

Welche Folgen hat die Sicherheitslücke für die Nutzer?

Betroffen von den Sicherheitslücken sind grundsätzlich erstmal alle Geräte, die Zugriff auf das LTE-Netz haben. Damit sind alle Smartphones und Tablets, aber auch vernetzte Haushaltsgeräte ein potenzielles Ziel für Angreifer. Allerdings bedarf es einigen Aufwands, um die Schwachstellen erfolgreich auszunutzen.

Angreifer müssen sich in der Nähe ihres Opfers befinden und sich mithilfe von spezieller Ausrüstung in die Kommunikation zwischen Gerät und Mobilfunkmast einklinken. Ein Angriff auf Otto-Normal-User ist damit eher unwahrscheinlich, doch Ziele in Wirtschaft und Politik sind durchaus denkbar. Auch Sicherheitsbehörden könnten die Sicherheitslücken für sich nutzen, schreibt Zivadinovic im oben genannten Artikel.

Schutz vor der Sicherheitslücke im LTE-Netz

Auch wenn es derzeit eher unwahrscheinlich ist, dass Angreifer die Sicherheitslücke im aktuellen Mobilfunkstandard flächendeckend ausnutzen werden, spielt die Frage nach einem Schutz vor der Schwachstelle eine wichtige Rolle. Das Problem dabei: Es gibt keinen zuverlässigen Schutz vor diesen Sicherheitslücken.

Da die Schwachstellen tief im LTE-Protokoll verankert sind, lässt sich nicht ohne weiteres ein Patch einspielen. Dieser würde im Gegenteil dafür sorgen, dass zahlreiche Geräte nicht mehr auf das LTE-Netz zugreifen könnten. Experten empfehlen als Schutz, nur Websites zu nutzen, die die Sicherheitsprotokolle bzw. -mechanismen HTTPS und HSTS verwenden. Eine Umleitung auf gefälschte Websites wird damit verhindert.

Lesen Sie mehr zu Sicherheitsprotokollen bei uns im Blog: SSL-Verschlüsselungen

Sicherheitslücke im LTE-Netz: Ist auch das 5G-Netz unsicher?

Bei der beschriebenen Sicherheitslücke handelt es sich um eine Schwachstelle im LTE-Netz. Doch wie steht es um den kommenden Mobilfunkstandard 5G? Die Antwort ist bedenklich: Die Schwachstelle wird voraussichtlich auch im 5G-Netz vorhanden sein.

Aktuell wird an der Zertifizierung des 5G-Netzes gearbeitet. Wie schon im 4G-Netz scheint es aber, dass auf einen Integritätsschutz für den neuen Mobilfunkstandard verzichtet wird, auch wenn dies deutlich mehr Sicherheit für das mobile Netz bedeuten würde. Grund dafür sind vor allem die Kosten, da durch einen zusätzlichen Integritätsschutz die Datenübertragung für die Netzbetreiber teurer würde. So beschreibt es zumindest Kuther im oben genannten Artikel.

Lesen Sie mehr zum Thema 5G bei uns hier: 5G-Netz: Innovationstreiber oder Zukunftsmusik?

5G-Netz absichern – mit Verschlüsselung

Allerdings wäre der neue Mobilfunkstandard ein guter Ansatzpunkt, um die generellen Probleme des LTE-Protokolls zu beheben. Dabei sollte vor allem die DNS-Kommunikation besser abgesichert werden, erklärt Dusan Zivadinovic. Dafür kann etwa eine Verschlüsselung über das Verschlüsselungsprotokoll TLS erfolgen oder der gesamte IP-Verkehr über ein eigenes VPN (Virtual Private Network) geleitet werden.

Ob und wie die Schwachstellen des LTE-Netzes im kommenden Mobilfunkstandard behoben werden, bleibt abzuwarten. Die Forscher, die die neuen Sicherheitslücken entdeckt haben, setzen sich zumindest für ein generelles Schließen der Schwachstellen ein und wollen an der Zertifizierung des 5G-Netz mitarbeiten, heißt es im Bericht von Margit Kuther.

Schreiben Sie einen Kommentar

* = Pflichtfelder

Bitte beachten Sie unsere Datenschutzerklärung