Angreifer nutzen gefälschte Google-Meet-Fehlerwarnungen, um Malware zu verbreiten. Die ClickFix-Attacken zielen darauf ab, Nutzer durch täuschend echte Fehlermeldungen zur Ausführung von Schadcode zu verleiten.

Wir erklären, wie diese ClickFix-Angriffe funktionieren und wie Sie sich effektiv vor dieser Phishing-Technik schützen können.

Neue Cyberbedrohungen: Unternehmen unter Druck

Dass Cyberkriminelle kontinuierlich neue, raffinierte Angriffsmethoden entwickeln, um Schwachstellen in Systemen auszunutzen und an sensible Informationen zu gelangen, ist nichts Neues. Ob durch Phishing, Social Engineering oder Malware – immer wieder finden Angreifer neue Wege und Aufhänger, um ihre böswilligen Attacken auszuführen. Die rasanten Fortschritte im Bereich der Künstlichen Intelligenz verschärfen die Lage zusätzlich, da auch Kriminelle die nützlichen KI-Tools für ihre Zwecke einzusetzen wissen.

Insbesondere Unternehmen stehen vor der immer größeren Herausforderung, ihre Daten so effektiv wie möglich absichern zu müssen. Eine der wichtigsten Waffen gegen Cyberangriffe ist dabei das Wissen um aktuelle Angriffstechniken. Denn: Nur wer über die neuesten Bedrohungen Bescheid weiß, kann Maßnahmen ergreifen, um nicht selbst zum Opfer zu werden. Daher sollten Unternehmen das Cybercrime-Geschehen kontinuierlich im Blick behalten.

Aktuell macht beispielsweise eine noch recht neue Angriffstaktik auf sich aufmerksam: Es handelt sich um sogenannte ClickFix-Attacken. Was es damit auf sich hat, wie die Attacken funktionieren und wie sich Unternehmen schützen können, erklären wir in diesem Beitrag!

Angreifer ahmen im Zuge ihrer ClickFix-Attacken vertrauenswürdige Plattformen nach – zum Beispiel Google Meet. Bild: Unsplash/SumUp

Was sind ClickFix-Attacken?

ClickFix-Attacken sind eine relativ neue Form von Cyberangriffen, die auf Social-Engineering-Taktiken basieren. Die Bezeichnung „ClickFix“ leitet sich davon ab, dass die Opfer durch einen Klick auf eine gefälschte Fehlerwarnung dazu verleitet werden, ein angebliches technisches Problem schnell und einfach „zu beheben“.

Dieses Problem wird dabei lediglich simuliert, um die Nutzer mit Hilfe der gefälschten Fehlermeldung dazu zu bringen, durch eine einfache Aktion wie das Kopieren und Einfügen von Code schädlichen Code auszuführen, Auf diese Weise werden die Opfer direkt in den Infektionsprozess eingebunden, was die Erfolgsquote der Attacken deutlich steigert und dazu führen kann, dass Malware auf den Geräten der Nutzer installiert wird.

Besonders perfide daran ist, dass für diese Attacken bekannte Plattformen wie Google Meet oder ähnliche populäre Software-Lösungen imitiert werden. Dadurch bauen die Angreifer falsches Vertrauen auf und erhöhen die Glaubwürdigkeit ihrer Attacken.

So läuft eine ClickFix-Attacke ab!

Im Zuge ihrer ClickFix-Attacken machen sich Angreifer also bekannte Plattformen in Kombination mit täuschend echten Fehlermeldungen zunutze. Wie genau so eine ClickFix-Attacke im Einzelnen abläuft, hat die IT-News-Webseite BleepingComputer jüngst dargelegt. Wir haben uns die Informationen genau angesehen und stellen den Ablauf einer ClickFix-Attacke hier im Detail vor:

- Nutzer erhalten eine E-Mail oder Einladung und werden damit auf eine gefälschte Webseite weitergeleitet, die eine bekannte Plattform oder einen legitimen Dienst wie Google Meet nachahmt.

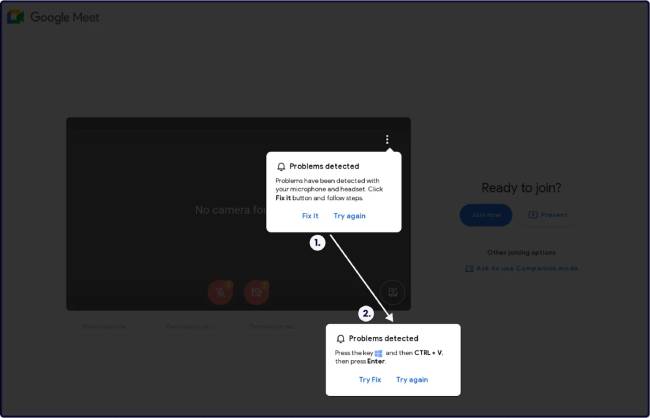

- Auf der gefälschten Webseite wird eine ebenfalls gefälschte Fehlermeldung angezeigt, die auf ein technisches Problem hinweist. Hier kann es sich zum Beispiel um ein Mikrofon- oder einen Verbindungsfehler handeln.

- Die Webseite bietet sogleich eine „Lösung“ an, indem sie den Nutzer dazu auffordert, eine bestimmte Tastenkombination auszuführen, um das Problem zu beheben.

- Tatsächlich öffnet diese Tastenkombination ein Kommandozeilenfenster (zum Beispiel die Windows-Eingabeaufforderung oder das macOS-Terminal), gleichzeitig wird schädlicher Code in die Zwischenablage kopiert.

- Der Nutzer wird angewiesen, den Code aus der Zwischenablage in das Kommandozeilenfenster einzufügen und auszuführen.

Statt das Problem zu beheben, führt der schädliche Code zur Installation von Malware auf dem System. Häufig handelt es sich dabei um einen sogenannten Infostealer, eine Malware, die sensible Daten wie Passwörter oder Zahlungsinformationen ausliest.

Diese Methode ist besonders effektiv, weil sie das Vertrauen in bekannte Dienste missbraucht und die Opfer aktiv in den Infektionsprozess einbindet – sie werden sozusagen zum Handlanger der Cyberkriminellen, ohne dass sie davon Verdacht schöpfen.

So kann eine angebliche Fehlermeldung im Zuge einer ClickFix-Attacke aussehen. Bild: BLEEPINGCOMPUTER

Darum sind ClickFix-Angriffe so gefährlich

ClickFix-Angriffe sind dabei leider so raffiniert, dass sie für Nutzer eine ernsthafte Bedrohung darstellen. Hier sind drei Gründe dafür, dass Sicherheitsexperten sie als so gefährlich einstufen:

- Cyberkriminelle nutzen Social-Engineering-Techniken!

Mit Social Engineering zielen Angreifer grundsätzlich darauf ab, das Vertrauen der Opfer auszunutzen. In konkreten Click-Fix-Fällen ahmten die Kriminellen wie erwähnt Google Meet als legitime, eigentlich vertrauenswürdige Plattform nach. Durch diese bewusste Täuschung schöpfen die Opfer keinerlei Verdacht und befolgen die Anweisungen unbedarft. - Angreifer greifen auf Skripte zurück!

PowerShell ist ein mächtiges Skript-Tool in Windows, das Angreifer verwenden, um schädlichen Code direkt im System auszuführen. Einmal aktiviert, kann das Skript Malware ausführen, Systeme manipulieren oder sensible Daten abgreifen. Als potenzielle Folge droht ein vollständiger Kontrollverlust über das System. Bei macOS nutzen Angreifer häufig sogenannte Bash-Skripte oder AppleScript, um ähnliche schädliche Aktionen wie bei PowerShell auf Windows durchzuführen. - Infostealer-Malware soll sensible Daten abgreifen!

Diese Art von Malware zielt darauf ab, Passwörter, Kreditkarteninformationen oder Bankdaten abzugreifen, um Konten übernehmen oder unautorisierte Transaktionen durchführen zu können. Es besteht zudem die Gefahr eines Identitätsdiebstahls: Opfer sehen sich oft mit hohen finanziellen Belastungen konfrontiert, da sie nicht nur für gestohlene Gelder haften, sondern auch rechtliche Schritte zur Wiederherstellung ihrer Identität einleiten müssen. Der finanzielle Schaden kann Unternehmen langfristig schädigen.

Durch die Kombination aus Täuschung und technischer Manipulation können ClickFix-Angriffe großen Schaden anrichten. Die Auswirkungen sind oft gravierend und reichen von Datenverlust bis hin zu massiven Sicherheitsverletzungen.

So schützen sich Unternehmen vor ClickFix-Angriffen

Um sich vor ClickFix-Angriffen zu schützen, sollten Unternehmen unbedingt präventive Sicherheitsmaßnahmen ergreifen. Hier sind unsere wichtigsten Tipps zum Schutz vor ClickFix-Attacken:

- Informieren Sie Ihre Mitarbeiter!

Schulen Sie Ihr Team regelmäßig, um es über aktuelle Cyberbedrohungen wie Social Engineering und Phishing auf dem Laufenden zu halten. Mitarbeiter sollten in der Lage sein, gefälschte Fehlermeldungen und verdächtige E-Mails zu erkennen und angemessen darauf zu reagieren. Manchmal reicht auch ein kurzer Hinweis über ein internes Nachrichtenportal, um auf eine neue Bedrohung hinzuweisen. - Nutzen Sie Anti-Malware-Programme!

Stellen Sie sicher, dass auf allen Geräten aktuelle Anti-Malware-Software installiert ist. Diese kann verdächtige Aktivitäten frühzeitig erkennen und blockieren. Automatische Updates sind ebenfalls wichtig, um neueste Bedrohungen abzuwehren. - Implementieren Sie die Zwei-Faktor-Authentifizierung (2FA)!

Mit der 2FA wird eine zusätzliche Sicherheitsschicht geschaffen, die verhindert, dass Unbefugte auf sensible Daten zugreifen können. Selbst wenn Anmeldeinformationen gestohlen werden, wird der unautorisierte Zugriff stark erschwert. - Beschränken Sie die Zugriffsrechte!

Sorgen Sie dafür, dass Mitarbeiter nur auf die Systeme und Daten zugreifen können, die für ihre Arbeit notwendig sind. Dies reduziert das Risiko, dass Malware sich ungehindert im Netzwerk ausbreiten kann. - Führen Sie Sicherheitsrichtlinien und Protokolle ein!

Definieren und implementieren Sie klare Sicherheitsrichtlinien, die den Umgang mit verdächtigen E-Mails und Dateien regeln. Unternehmen sollten ihre Netzwerksicherheit regelmäßig durch Audits überprüfen und eventuelle Schwachstellen identifizieren.

Mit diesen Maßnahmen können Unternehmen das Risiko eines ClickFix-Angriffs deutlich reduzieren und die Sicherheit ihrer Systeme und Daten verbessern. Ein präventives Handeln ist entscheidend, um frühzeitig auf potenzielle Bedrohungen zu reagieren und Schäden zu verhindern.

IT-Experten unterstützen bei der Cyberabwehr

Viele Unternehmen fühlen sich angesichts der vielfältigen Bedrohungen – wie in diesem Fall den neuartigen ClickFix-Attacken – bezüglich ihrer IT-Sicherheit überfordert. Wertvolle Hilfestellungen bieten IT-Dienstleister, wie die Experten aus dem IT-SERVICE.NETWORK: Sie bieten umfassende Lösungen, um Unternehmen bei der Sicherung ihrer IT-Infrastruktur zu unterstützen.

Die IT-Fachleute analysieren IT-Umgebungen auf Schwachstellen, implementieren maßgeschneiderte Sicherheitslösungen und überwachen Systeme proaktiv, um Bedrohungen frühzeitig zu erkennen. Darüber hinaus helfen die IT-Experten dabei, Sicherheitsprotokolle zu etablieren und Mitarbeiter im sicheren Umgang mit E-Mails und potenziellen Gefahrenquellen zu schulen. Ein weiterer Service ist die regelmäßige Datensicherung durch Backups, sodass bei einem Angriff schnell reagiert werden kann, ohne dass wichtige Daten verloren gehen.

Sie möchten mehr dazu erfahren, die Sie mit der Unterstützung eines IT-Dienstleisters aus dem IT-SERVICE.NETWORK Ihre IT-Sicherheit nachhaltig stärken und Cyberbedrohungen gezielt abwehren können? Dann nehmen Sie Kontakt zu uns auf!

Weiterführende Informationen:

BLEEPINGCOMPUTER

Zur besseren Lesbarkeit verwenden wir im Text die männliche Form. Gemeint sind jedoch immer alle Geschlechter und Geschlechtsidentitäten.

Schreiben Sie einen Kommentar

* = Pflichtfelder

Bitte beachten Sie unsere Datenschutzerklärung