Cyberkriminelle nehmen immer stärker mobile Geräte ins Visier – immerhin sind vertrauliche Daten mittlerweile häufig auch auf Smartphones und Tablets hinterlegt. Mobile Anwendungen werden dadurch zu einem Sicherheitsrisiko.

Bericht zeigt steigende Bedeutung der Mobile Security auf. Was genau in dem Bericht zu lesen ist und welche Gefahren drohen, erfahren Sie bei uns.

In der Kaffeepause über mobile Anwendungen die E-Mails checken und wichtige Daten für den nächsten Termin nachschauen – für viele Geschäftsleute gehört das zum Alltag. Bild: www.unsplash.com / Anete Lūsiņa

Mobile Anwendungen: Feind der privaten Daten

Dass die Mobile Security ein wichtiges Thema für Unternehmen ist, dürfte als bekannt vorausgesetzt werden. Immerhin nutzen immer mehr Geschäftsleute und Mitarbeiter Firmenhandy, Laptop, Tablet und Co. – und speichern dort einerseits vertrauliche Daten ab und nutzen andererseits den Fernzugriff auf das Informationssystem des Unternehmens. In der modernen Welt werden sekündlich Milliarden von Unternehmensdaten und personenbezogenen Daten durch mobile Daten transferiert.

Der Mobile Security Report von Pradeo Lab hebt die Bedeutung der IT-Sicherheit hinsichtlich mobiler Anwendungen deswegen noch einmal hervor. „Einhergehend mit dem massiven Wachstum der Unternehmensmobilität haben Cyberkriminelle auf der Suche nach sensiblen Daten ihr Interesse auf mobile Geräte verlegt“, heißt es in dem Bericht. Dazu entwickelten sie spezielle Techniken, um Smartphones und ihre Fähigkeiten auf verschiedenen Ebenen anzugreifen.

Drei Angriffspunkte bieten sich den Cyberkriminellen, um mobile Endgeräte zu infiltrieren: die Anwendungen, das Netzwerk und das Gerät. Aber welcher davon ist besonders anfällig für Bedrohungen? Es ist die Anwendungsebene, die besonders im Fokus der Hacker steht.

Warum sind mobile Anwendungen ein attraktives Angriffsziel?

Das zumindest legt der Bericht nahe – und der beruht auf der Analyse von drei Millionen mobilen Anwendungen auf 500.000 Mobilgeräten. Demnach werden mobile Endgerät zu 78 Prozent über mobile Anwendungen infiltriert. Das Netzwerk und das Gerät selbst dienen lediglich zu 12 bzw. 10 Prozent als Einfallstour der cyberkriminellen Aktivitäten.

Laut der Studie gibt es dafür verschiedene Gründe. Zum Beispiel: Applikationen können von vornherein Malware enthalten, die dann über den Download aus einem offiziellen App-Store oder auch aus einem Drittanbieter-App-Store heruntergeladen wird und so auf Smartphone, Tablet und Co. gelangt. Trojanern und Co. öffnen sich auf diese Weise Tür und Tor. Werden solche infizierten Apps entdeckt, werden sie zwar meist zeitnah aus den App-Stores gelöscht, allerdings können sie nicht zentral von den mobilen Endgeräten entfernt werden. So waren 89 Prozent von ihnen auch sechs Monate später noch auf vielen Geräten installiert.

Andere Apps weisen dagegen Schwachstellen in ihrer Kodierung auf und sind dadurch für etwaige Attacken extrem anfällig. 61 Prozent der Anwendungen sollen solche Sicherheitslücken enthalten. Nutzer lokalisieren, Gespräche und weitere Kommunikation abhören, auf Daten, Mikrofon und Kamera zugreifen – den Cyberkriminellen eröffnen sich viele Möglichkeiten, haben sie sich beispielsweise über eine solche Schwachstelle Zugriff zu einem Handy verschafft.

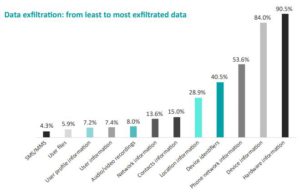

Verschiedene Arten von Daten werden durch mobile Anwendungen abgegriffen und weiterverkauft. Bild: Pareo

Daten werden durch mobile Anwendungen abgegriffen

Hacker stellen in diesem Zusammenhang aber nicht die einzige Bedrohung dar. Vielmehr sind auch die Anwendungen selbst bzw. ihre Entwickler für Unternehmensdaten eine Gefahr. Schließlich machen immer wieder Berichte von Apps die Runde, die private Daten ihrer Nutzer abgreifen. Beim Download so mancher Anwendungen müssen Nutzer dieser weitgehende Rechte einräumen. Dabei werden sogar Daten eingefordert, die für das fehlerfreie Funktionieren einer speziellen App gar nicht notwendig sind. Das Ziel ist es, diese Daten anschließend weiterzuverkaufen. Werbetreibende haben daran zum Beispiel Interesse, um Erkenntnisse über Kundenwünsche gewinnen zu können.

Die Fachbezeichnung für dieses Vorgehen lautet Daten-Exfiltration. Laut der Pradeo-Studie stellt diese Vorgehensweise mit 67 Prozent bei Android-Systemen und mit 61 Prozent bei iOS-Systemen die größte Bedrohung für die mobile Sicherheit dar. Die Gefahr von Malware oder eines direkten Angriffs auf Netzwerk oder Gerät ist im Vergleich dagegen deutlich geringer.

Die Studie kommt daher zu einer deutlichen Warnung: Mobile Anwendungen in Unternehmen und Organisationen haben die Macht, die Datensicherheit tiefgreifend zu verletzen. „Deshalb sollten Sicherheitsverantwortliche die Daten-Exfiltration durch mobile Anwendungen als ihre größte Herausforderung begreifen“, heißt es in dem Bericht.

Achtung: Unternehmensdaten in Gefahr

Noch zwei weitere Gefahren führt die Studie an. Einerseits sind da veraltete Betriebssysteme. Immer wieder werden darin Sicherheitslücken erkannt, die durch Updates geschlossen aber auch öffentlich bekannt werden. Wer das Update nicht durchführt, läuft Gefahr, genau über diese Schwachstelle angegriffen zu werden. Es drohen die Fremdübernahme des Systems oder auch schwerwiegende Datenschutzverletzungen, wenn vertrauliche Daten wie etwa Sozialversicherungsnummern oder Bankdaten abgegriffen werden. Man denke hier einmal an die Richtlinien der DSGVO und die Bußgelder, die bei einem Verstoß dagegen fällig werden können.

Andererseits ist da die wachsende Zahl öffentlicher WLAN-Hotspots. Die Studie prognostiziert ein Wachstum von 94 Millionen WiFi-Spots im Jahr 2016 auf 549 Millionen im Jahr 2022. Zwar ist es für Angestellte, die heute vermehrt arbeiten können, wo es ihnen beliebt, durchaus praktisch, immer und überall über eine Internetverbindung zu verfügen. Aber: 91 Prozent der geschäftlich genutzten Endgeräte waren schon einmal mit einem unsicheren öffentlichen Netzwerk verbunden, mindestens 3 Prozent wurden dabei auch schon Ziel eines Angriffs.

Und jetzt Hand aufs Herz: Glauben Sie, dass Ihre Mitarbeiter wirklich ein wachsames Auge darauf haben, dass das Betriebssystem ständig auf aktuellem Stand ist? Sind Sie sich sicher, dass sich Ihre Mitarbeiter ausschließlich über sichere Netzwerke ins Internet einwählen?

Setzen Sie auf Mobile Device Management!

Die Mobilität wird in vielen Unternehmen in Zukunft eine immer größere Rolle spielen. Damit die IT-Sicherheit dabei fortbestehen kann, ist ein Mobile Device Management unabdingbar. Wie in unserem Blogbeitrag Mobilgeräte sicher verwalten und in unserem Lexikon-Eintrag zu Mobile Device Management nachzulesen ist, versteht man darunter die Inventarisierung und zentrale Verwaltung aller Mobilgeräte, die in einem Unternehmen zum Einsatz kommen.

Sie möchten wissen, welche Vorteile sich konkret ergeben? Mithilfe einer Software behalten Sie einen Überblick darüber, welche Firmenhandys und -tablets in Ihrem Unternehmen eigentlich im Umlauf sind. Sie können einsehen, ob alle Geräte sicherheitstechnisch auf dem neuesten Stand sind. Und sie können dafür sorgen, dass der Zugang in das Unternehmensnetzwerk immer auf einer sicheren Basis erfolgt.

Die Experten aus dem IT-SERVICE-Network beraten Sie gern bei der Wahl einer passenden Software und kümmern sich auch um die unternehmensweite Implementierung. Nehmen Sie einfach Kontakt auf!

Schreiben Sie einen Kommentar

* = Pflichtfelder

Bitte beachten Sie unsere Datenschutzerklärung