SASE – diese Abkürzung taucht in jüngster Zeit immer häufiger auf, wenn es um die Themen Netzwerksicherheit und Remote Work geht. Aber was ist SASE? Und warum könnte das Sicherheitsmodell Secure Access Service Edge für Unternehmen unverzichtbar werden?

Wir erklären, was SASE ist, welche Vorteile SASE mit sich bringt und welche Hürden es gibt.

Ein neues Sicherheitsmodell macht von sich reden – aber was ist SASE genau? Bild: Unsplash/Kelly Sikkema/IT-SERVICE.NETWORK

Neue Herausforderungen, neue Sicherheitsmodelle

Die vergangenen Monate haben die IT-Sicherheit wohl gefordert wie nie zuvor. Geschuldet ist das nicht nur der Tatsache, dass sich durch das verstärkte Arbeiten im Home Office die Angriffsfläche von Unternehmen extrem vergrößert hat; in mindestens demselben Maß ist auch das Engagement der Cyberkriminellen zu Höchstleistungen aufgelaufen. Das BSI-Lagebild 2020 oder unser Bericht zu den Cyberangriffen 2020 geben darüber Zeugnis ab.

Im immerwährenden Ping-Pong-Spiel zwischen den Cyberkriminellen auf der einen Seite und Sicherheitsforschern sowie Unternehmen auf der anderen Seite bedeutet das vor allem eines: Die IT-Sicherheit muss angesichts der neuen Herausforderungen zumindest gleichziehen, im Idealfall aber besser noch immer einen Punkt voraus sein. Und das erfordert eben auch, dass neue Sicherheitsmodelle zu entwickeln, zu erproben, einzuführen und anzuwenden sind.

Zu diesen – mehr oder minder – neuen Sicherheitsmodellen gehört auch SASE. Aber was ist SASE überhaupt? Welche Vorteile und Herausforderungen bringt dieses Sicherheitskonzept mit sich? Und warum könnte es sich für Unternehmen als unverzichtbar herausstellen?

Was ist SASE (Secure Access Service Edge)?

Die Abkürzung SASE steht für den Begriff Secure Access Service Edge. Dieser wiederum geht auf den Bericht „The Future of Network Security in the Cloud“ zurück, den das Marktforschungsunternehmen Gartner im August 2019 veröffentlicht hat. Es handelt sich bei SASE um ein noch recht junges Sicherheitsmodell, das Unternehmen dabei helfen soll, den gestiegenen Sicherheitsanforderungen zu begegnen.

Die Grundlage bildet dabei die Annahme, dass das Rechenzentrum von einst seine Schlüsselfunktion in der Unternehmenssicherheit nicht mehr erfüllen kann, weil sich immer mehr Anwendungen außerhalb des Rechenzentrums abspielen (Stichwort: Software-as-a-Service / SaaS), weil sich sensible Daten in den meisten Unternehmen inzwischen über mehrere Cloud-Services verteilen und weil Benutzer heutzutage vermehrt von außerhalb des Firmenstandorts Verbindungen zum Firmennetzwerk herstellen.

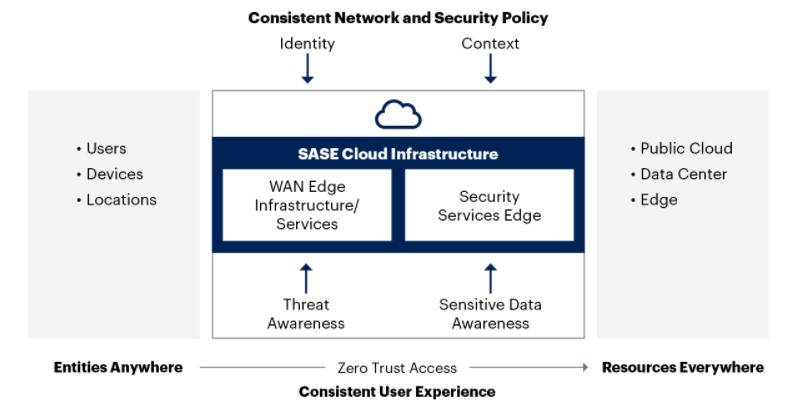

Secure Access Service Edge (SASE) ist daher als eine neuartige Netzwerkarchitektur zu verstehen, bei der im Unternehmen eingesetzte Netzwerk- und Sicherheitslösungen gebündelt, als einheitlicher Cloud-Service bereitgestellt und dementsprechend zentral verwaltet werden. Im Kern geht es dabei auch darum, dass die Sicherheitsfunktionen bereits am Netzwerkrand (Network Edge) greifen.

Wie funktioniert SASE?

Hinter SASE steckt ein ziemlich komplexes Konzept, das als die Zukunft der Netzwerk- und Netzsicherheitsarchitekturen gehandelt wird. SASE funktioniert letztendlich dadurch, dass sich verschiedene Technologien unter einem Dach vereinen. Hier in aller Kürze eine Übersicht zu den zentralen Lösungskomponenten von SASE:

- Software-Defined Wide Area Network (SD-WAN):

Mit dieser virtuellen WAN-Architektur können Unternehmen verschiedene Wege für die Datenübertragung kombinieren, darunter LTE, 5G und Breitband-Internetdienste. Das Ziel ist es, eine sichere Verbindung zwischen Benutzer und Anwendung herzustellen. - Secure Web Gateways (SWG):

Ein sicheres Web-Gateway bietet Sicherheitsfunktionen wie die Malware-Erkennung, Datei-Sandboxing, eine dynamische Bedrohungserkennung, SSL-Entschlüsselung, Anwendungs- und Inhaltsfilterung sowie Schutz vor Datenverlust. - Zero Trust Network Access (ZTNA):

Beim Zero-Trust-Ansatz gilt das Prinzip „Vertrauen ist gut, Kontrolle ist besser“. Um nicht-autorisierte Zugriffe zu verhindern, werden daher zuerst Benutzeridentitäten überprüft und die Vertrauenswürdigkeit von Geräten eingestuft. Notwendig ist dazu ein Cloud-basierter Ansatz zur 2-Faktor-Authentifizierung. - Cloud Access Security Broker (CASB):

Ein CASB ist ein Service oder eine Anwendung, die in der Cloud bereitgestellte Anwendungen (Software-as-a-Service) absichert. Er hilft Unternehmen dabei, interne Sicherheitsrichtlinien sowie Compliance-Vorgaben einzuhalten, beispielsweise indem sie eine nicht genehmigte Nutzung identifizieren. - Firewall-as-a-Service (FWaaS):

Unter Firewall-as-a-Service ist die Bereitstellung von Firewall-Funktionen in der Cloud zu verstehen. Die klassische Hardware-Firewall am Firmenstandort wird dadurch ersetzt oder ergänzt. Unternehmen können auf diese Weise ihr Firmennetzwerk mit allen Standorten absichern und Cloud-basierte Dienste schützen.

Dadurch, dass diese Funktionen innerhalb einer einzigen Cloud-Plattform ganz nach Wunsch und Bedarf eines Unternehmens zusammengeführt werden, erhalten Sicherheitsteams eine besser Übersicht über sämtliche Komponenten und können diese einfacher und kosteneffizienter verwalten. Für eine solche Service-Edge stellen Anbieter von SASE-Lösungen am Rand eines verteilten Netzwerks und nah an jedem Endgerät Rechenleistung bereit.

Diese Übersicht hilft die Frage, was ist SASE, zu verstehen. Bild: Gartner

SASE – was sind die Vorteile?

Gartner geht davon aus, dass im Jahr 2024 mindestens 40 Prozent der Unternehmen eine offizielle Strategie zur Nutzung von SASE haben werden. Und dafür, dass Gartner Secure Access Service Edge (SASE) als für Unternehmen unverzichtbar einstuft, gibt es definitiv Gründe. Denn: SASE kann so manche Vorteile für sich verbuchen. Hier eine Auswahl:

- Weniger Komplexität:

Als das traditionelle, netzwerkbasierte Sicherheitsmodell angesichts der Zunahme von Cloud-Anwendungen, SaaS-Diensten und Remote Work nicht mehr ausreichte, haben viele Unternehmen zusätzliche Dienste implementiert, um aufgetauchte Sicherheitslücken zu stopfen. Dadurch ist die Komplexität des gesamten Systems enorm gestiegen. Bei SASE ist nur noch ein einziges System zentral zu verwalten, zu aktualisieren und zu warten, sodass sich die IT-Infrastruktur wieder vereinfacht. - Geringere Kosten:

Statt mehrere einzelne Lösungen verwalten zu müssen, laufen bei SASE alle Stricke in einer einzigen Plattform zusammen. Das bedeutet, dass sich der operative Aufwand – beispielsweise für die Bereitstellung neuer Dienste oder Software-Updates – und damit verbundene Kosten verringern. - Mehr Sicherheit:

SASE setzt eine nahtlose IT-Sicherheit um. Die miteinander kombinierten Lösungen lassen sich zentral managen, werden aber direkt am Netzwerkrand eingesetzt. Durch die kontext- und identitätsbasierte Prüfung des Zugangs und des Datenverkehrs an der Edge beziehungsweise dem Point of Presence (PoP) entsteht ein hohes Sicherheitsniveau. Neu implementierte Schutzmaßnahmen sind sofort an allen Edge-Zugangspunkten verfügbar. Risiken werden dadurch reduziert, rechtliche Vorgaben lassen sich besser einhalten. - Beste Leistung:

Der Endnutzer profitiert durch niedrige Latenzzeiten und nahtlose Übergänge. Hinzu kommt, dass SASE Unternehmen in die Lage versetzt, IT-Dienste mit hoher Geschwindigkeit bereitzustellen.

Zusammengefasst: Das Cloud-basierte, als Service angebotene Modell einer „sicheren Edge“ punktet damit, dass es einfach, skalierbar und flexibel ist, sowie eine niedrige Latenz und hohe Sicherheit bietet. Verworrene Netzwerkstrukturen waren gestern, SASE ist morgen – oder sogar schon heute?

Hürden bei der Einführung von SASE

Die Vorteile liegen also klar auf der Hand. Zumindest in der Theorie. Es gibt aber auch einige Herausforderungen, denen sich Unternehmen bei der Einführung von SASE stellen müssen. Hier einige dieser Hürden:

- Jeder Weg zu SASE ist einzigartig, sodass jedes Unternehmen einen eigenen Plan für die Einführung entwickeln muss – immer mit dem Gesamtbild seiner IT-Architektur im Auge.

- Einige wenige Anbieter haben zwar schon SASE-Lösungen im Programm, viele andere bieten aktuell aber nur einzelne SASE-Bausteine an – und das birgt das Risiko einer holprigen Integration. Unternehmen sollten in Frage kommende SASE-Lösungen einem Test unterziehen und nach zufriedenstellendem Ergebnis erst einmal kurzfristige Verträge schließen, um eventuell noch umsatteln zu können.

- SASE in die Netzwerk- und Sicherheitstransformationsstrategie einzubinden, ist nicht einfach. Hier hilft es, wenn IT-Führungskräfte gemeinsam mit den SASE-Anbietern eine Roadmap erarbeiten, in der alle Ziele und Anforderungen des Unternehmens aufgeführt werden. Meist wird SASE dann phasenweise eingeführt.

- Viele Unternehmen modernisieren lieber ihre bestehenden Technologien anstatt neue Lösungen wie Control Access Security Broker, Zero Trust Network Access und Edge Content Filtering einzuführen. Das kann zu einem Hemmschuh werden.

- Damit alle Beteiligten den Prozess mitgehen, sollten sie darin eingebunden werden. Das ist besonders wichtig, weil viele SASE-Komponenten derzeit in verschiedenen Teams verwaltet werden. Durch die Bündelung durch SASE ist dies aufzubrechen – ohne Widerstand seitens der Mitarbeiter zu erzeugen.

- Mit der Implementierung eines neuen Architekturkonzepts ist immer die Gefahr von Störungen im Netzwerk und bei der Netzwerksicherheit verbunden. Eine durchdachte transformative Strategie reduziert dieses Risiko enorm und ist daher die Grundlage dieses Change-Prozesses.

Experten gehen davon aus, dass die meisten Unternehmen über kurz oder lang nicht an SASE vorbei kommen werden und sich daher zeitnah damit befassen müssen. Es gilt, eine umfassende transformative Strategie zu erarbeiten, die möglichen SASE-Komponenten und Anbieter zu evaluieren und die Hürden im Blick zu behalten.

Was ist SASE – und können Experten unterstützen?

Letzten Endes geht es bei SASE also darum, die wachsende Anzahl an Remote-Nutzern, Geräten und SaaS-Anwendungen zu schützen, die Komplexität der Sicherheitsmechanismen zu verringern und den Endnutzern zuverlässig eine hohe Netzwerkleistung bereitstellen zu können. Das ist genau das, was Sie auch für Ihr Unternehmen brauchen? Dann empfehlen wir Ihnen, sich von unseren Experten aus dem IT-SERVICE.NETWORK dazu beraten lassen, welche SASE-Lösungen aktuell zur Verfügung stehen.

Nach Meinung vieler Experten steckt SASE noch in den Kinderschuhen. Unsere Fachleute können Unternehmen trotzdem schon jetzt dazu verhelfen, die SASE-Evolution in ihrem Unternehmen anzugehen, indem einzelne Lösungen mit Weitsicht für eine künftige SASE-Einführung ausgewählt werden. Unsere Fachleute sind absolut versiert darin, verschiedene Lösungen zu einem lückenlosen Geflecht zu verbinden, sodass sie Ihnen zunächst auch ohne SASE bestmögliche IT-Sicherheit bieten können.

Sollten Sie nach einem IT-Systemhaus suchen, das Sie an seiner Expertise teilhaben lässt: Nehmen Sie einfach Kontakt zu unserem IT-Dienstleister in Ihrer Nähe auf und lassen Sie sich beraten!

Weiterführende Links:

Gartner, IP-INSIDER, Security Insider, Security Insider, Security Insider, Security Insider, Security Insider, Security Insider, Cisco Umbrella, zscaler, zscaler, akamia

Schreiben Sie einen Kommentar

* = Pflichtfelder

Bitte beachten Sie unsere Datenschutzerklärung