Alle Jahre wieder stellt das Bundesamt für Sicherheit in der Informationstechnik (BSI) im Herbst seinen Bericht zur Lage der IT-Sicherheit in Deutschland vor. Der BSI-Lagebericht 2019 stellt insbesondere den Zusammenhang von Cyber-Sicherheit und Digitalisierung in den Fokus und verweist auf die zunehmende Bedrohung durch Ransomware.

Wir fassen die Inhalte des Lageberichts für Sie zusammen.

Die zunehmende Vernetzung im Zuge der Digitalisierung nimmt der BSI-Lagebericht 2019 in den Blick. Bild: Pixabay / Gerd Altmann

BSI-Lagebericht 2019: allgemeine Erkenntnisse

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat sehr vielfältige Aufgaben. Eine davon ist es, die IT-Sicherheitslage ständig im Blick zu behalten, sie zu analysieren, Gefahren zu begegnen und letztlich das Niveau der Cyber-Sicherheit zu erhöhen. Diese Aufgabe findet im jährlich erscheinenden Bericht zur Lage der IT-Sicherheit in Deutschland Ausdruck. Der BSI-Lagebericht 2019 stellt die Erkenntnisse aus der Zeit vom 1. Juni 2018 bis zum 31. Mai 2019 auf insgesamt 80 Seiten zusammen.

Immer wieder stellt der Bericht dabei einen Bezug zur fortschreitenden Digitalisierung her – ausgehend von der Annahme, dass die digitale Abhängigkeit durch den digitalen Wandel noch verstärkt werden wird und automatisierte Angriffe aufgrund des Internet of Things (IoT) künftig für noch größere Schäden sorgen können.

Es geht außerdem um die allgemeine Bedrohungslage, um Mittel und Methoden der Angreifer, Rahmenbedingungen und Ursachen sowie um die Maßnahmen des BSI. Die allgemeinen Erkenntnisse stellen wir Ihnen genauso vor wie die besonders für Unternehmen wichtigen Aspekte.

Malware, Ransomware & Identitätsdiebstahl

Zu den größten Bedrohungen für die IT-Sicherheit zählt der BSI-Lagebericht 2019 Malware, Ransomware und Identitätsdiebstahl. Welche Besonderheiten zu beobachten waren, halten wir für Sie fest.

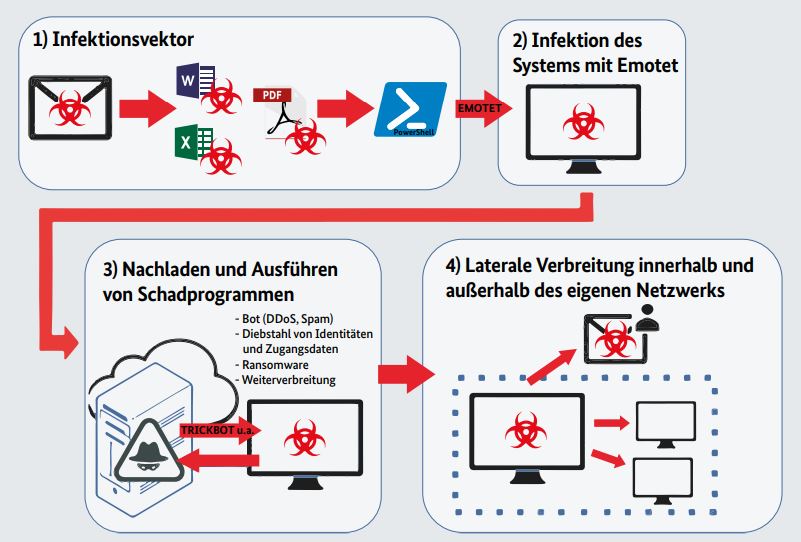

- Malware: Die Quantität sinkt, die Qualität steigt – so lässt sich die Entwicklung von Malware auf den Punkt bringen. Insgesamt wurden 114 Millionen neue Schadprogramm-Varianten gezählt, also fast 320.000 pro Tag. Bei 53 Prozent aller Angriffe drang Schadsoftware in betriebliche IT-Systeme ein. Als gefährlichste Malware der Welt wird Emotet gehandelt. Sie existiert schon seit 2010 und verbreitet sich seit November 2018 wieder besonders stark.

- Ransomware: Die Infizierung mit Ransomware erfolgte vor allem über E-Mails und über Schwachstellen in Browser, Betriebssystem, Programmen und Fernwartungstools. In anderen Fällen wurde sie von bereits im System befindlicher Malware nachgeladen. Das BSI beobachtete, dass die Täter oft gar nicht in der Lage waren, die durch den Erpressertrojaner verschlüsselten Daten wieder zu entschlüsseln. Die Folge von Ransomware-Befall waren häufig Produktionsausfälle, teilweise mussten ganze Unternehmensnetzwerke neu aufgebaut werden.

- Identitätsdiebstahl: Mithilfe von Social-Engineering-Methoden, Schadsoftware oder Daten-Leaks gelang Cyber-Kriminellen immer wieder der Identitätsdiebstahl. Dabei liefen Phishing-Angriffe zu 72 Prozent über Links in E-Mails. Seit der DSGVO sind Webseitenbetreiber verpflichtet, die unbefugte Offenlegung von personenbezogenen Daten zu melden. Das BSI warnt, dass das Benutzername-Passwort-Verfahren an seine Grenzen stößt, und empfiehlt daher die Zwei-Faktor-Authentisierung.

Diese drei Gefährdungen sind dem BSI aber nicht allein aufgefallen. Sie möchten wissen, welche Bedrohungen dem Bundesamt für Sicherheit in der Informationstechnik noch aufgefallen sind?

Botnetze, DDoS-Angriffe & Schadprogramm-Spam

Botnetze, DDoS-Angriffe sowie Schadprogramm-Spam sind die drei weiteren Bedrohungen mit dem größten Gefährdungspotenzial. Auch dazu fassen wir die Inhalte des BSI-Lageberichts 2019 zusammen:

- Botnetze: Das BSI registrierte von Juni 2018 bis Mai 2019 täglich bis zu 110.000 Bot-Infektionen deutscher Systeme – die Dunkelziffer liegt aber deutlich höher. Botnetze sind Verbünde von Rechnern und Systemen, die von einem fernsteuerbaren Schadprogramm – einem Bot – befallen sind. Besonders mobile Endgeräte und IoT-Systeme sind aufgrund ihrer Vernetzung ein beliebtes Ziel. Motivation der Cyber-Kriminellen ist es, persönliche Daten abzugreifen oder gekaperte Systeme für Kryptomining und DDoS-Attacken zu missbrauchen.

- DDoS-Angriffe: Unter Distributed-Denial-of-Service-Angriff ist ein gebündelter Angriff auf Dienste, Webseiten, einzelne Systeme oder ganze Netze zu verstehen. Das Zielobjekt soll durch Überlastung außer Gefecht gesetzt werden. DDoS-Attacken werden oft mittels mehrerer mit Malware infizierter Systeme durchgeführt – den Botnetzen. Anliegen der Angreifer ist es, gezielt Schaden anzurichten, die Opfer zu erpressen, Aufmerksamkeit zu erregen oder andere Attacken zu verschleiern oder zu ermöglichen. Immer häufiger werden dazu Cloud-Server infiltriert, um deren Anbindungsbandbreite auszunutzen. Mehr als jede zweite DDoS-Attacke wurde im Winter 2018 auf diese Weise ausgeführt.

- Schadprogramm-Spam: Im Vergleich zum BSI-Lagebericht 2018 konnte beim Spam-Versand ein Rückgang von 40 Prozent beobachtet werden, beim Malware-Spam sogar von 97 Prozent. Allerdings bleibt das Schadenspotenzial mindestens gleich, teilweise ist es sogar gestiegen. Grund dafür scheint die gezieltere Versandweise zu sein. Insgesamt wurde im Untersuchungszeitraum das hohe Maß an Innovation und technischem Sachverstand der Angreifer deutlich.

Nach der allgemeinen Einschätzung und Darstellung der Bedrohungen, geht der Bericht im Folgenden auf die verschiedenen Zielgruppen ein. Diese sind: Staat/Verwaltung, Wirtschaft/Kritische Infrastrukturen, Gesellschaft/Bürger und Internationales/Wissenschaft.

Daten und Fakten zur Bedrohungslage der IT-Sicherheit. Bild: BSI-Lagebericht 2019 / Montage IT-SERVICE.NETWORK

BSI-Lagebericht 2019: besondere Gefahr für Unternehmen

Die Inhalte der Kategorie Wirtschaft/Kritische Infrastrukturen sind für Unternehmen besonders relevant. Vernetzung und Austausch werden hier als wichtige Faktoren für die Produktivität und das wirtschaftliche Wachstum in Deutschland sowie als wichtige Elemente des digitalen Wandels gesehen.

Vorteile, wie der direkte Austausch von Informationen zwischen vernetzten Maschinen oder eine eigenständige Koordination von Abläufen zwischen Produktionsanlagen, stehen einem enormen Nachteil gegenüber: Die Mehrheit der Maschinen ist direkt mit allen IT-Systemen eines Unternehmens verbunden – und dies erhöht die Anfälligkeit für Cyber-Angriffe. Produktionsausfälle, Beschädigungen des Maschinenparks, Patentdiebstahl oder Cyber-Erpressung drohen.

Ein zentrales Thema ist dabei Ransomware. So konnten Angreifer mit ausgefeilten Methoden Schwachstellen und Fehler mit weitreichenden Konsequenzen ausnutzen. Auch mit Backup entstanden Schäden durch den Ausfall von Netzen und Systemen, ein Zeitverlust ging mit der Wiederherstellung der Backups einher. Zudem gingen neue Daten aus der Zeit zwischen der letzten Sicherung und dem Schadenseintritt verloren. Ohne Backup waren die Vorfälle noch viel teuer – und für kleinere Unternehmen sogar existenzbedrohend.

Outlook Harvesting & Lateral Movement sind gefährlich

Ein besonderes Problem stellt mittlerweile das „Outlook Harvesting“ dar. Dabei analysiert die Schadsoftware den Mailverlauf eines infizierten PCs. Später nutzen die Täter Kontakte und Inhalte, um fingierte E-Mails von Absendern zu kreieren, mit denen die Opfer erst kürzlich tatsächlich Kontakt hatten. Jeder Infizierte wird dadurch zur Gefahr für seine Kontakte. Diese Methode führte zum Beispiel zur rasanten Verbreitung von Emotet.

Fortschrittliche Techniken ermöglichen es aktueller Schadsoftware zudem, sich etwa über das Auslesen von Zugangsdaten und Schwachstellen in Unternehmensnetzen auszubreiten und sogar einen Remote-Zugriff auf die Systeme aufzubauen. Dabei kann es zu kompletten Ausfällen kommen. Einmal infiltrierte Systeme gelten als vollständig kompromittiert und sind komplett neu aufzusetzen.

Eine weitere verbreitete Praxis: Über Fernwartungstools verschaffen sich Angreifer auch manuell Zugriff auf zuvor automatisiert infizierte IT-Netze und installieren dort eine Backdoor. Anschließend spähen sie ihre Opfer aus und untersuchen die Netze auf ihren Wert, versuchen Backups zu manipulieren und bringen bei lukrativ erscheinenden Netzen gezielt Ransomware aus.

So sieht ein Angriff mit der Malware Emotet aus. Bild: BSI-Lagebericht 2019

Cyber-Sicherheitsumfrage liefert Daten

Der BSI-Lagebericht 2019 unterfüttert diese Lagebeschreibung mit Daten aus der sogenannten Cyber-Sicherheitsumfrage der Allianz für Cyber-Sicherheit (ACS). 1.039 Unternehmen und andere Institutionen in Deutschland nahmen auf Einladung des BSI daran teil und gaben Auskunft zu ihren Erfahrungen im Jahr 2018. Die Ergebnisse kurz und knapp:

- 33 Prozent der befragten Betriebe waren von Cyber-Sicherheitsvorfällen betroffen, Großunternehmen waren dabei häufiger das Ziel als kleine und mittlere Unternehmen (KMU).

- Bei 87 Prozent der Betroffenen waren Störungen und Ausfälle des Betriebs zu verzeichnen.

- 65 Prozent der betroffenen Unternehmen gaben an, dass in der Folge Kosten für die Aufklärung und Wiederherstellung der IT-Systeme entstanden sind.

- 22 Prozent der Betroffenen berichteten von Reputationsschäden.

- Mit 53 Prozent war Schadsoftware die häufigste Form von Cyber-Angriffen; in 90 Prozent der Fälle dienten Anhänge oder Links in E-Mails als Übermittler der Schadsoftware.

- Bei der Häfte der unterbundenen E-Mail-basierten Angriffe konnte eine Infektion durch technische Maßnahmen verhindert werden, bei der anderen Hälfte zeigte die Sensibilisierung und Schulung der Mitarbeiter Erfolg.

Diese Zahlen zeigen eindeutig: Cyber-Angriffe stellen eine Bedrohung für den Unternehmenserfolg dar und sollten dementsprechend ernst genommen werden.

Viele Unternehmen setzen auf Schutzmaßnahmen

Aus der Umfrage geht auch hervor, dass das Bewusstsein für diese Bedrohung mittlerweile in den meisten Unternehmen angekommen ist. Auch dies lässt sich anhand von Zahlen belegen:

- 71 Prozent der Befragten gaben an, über ein Patch-Management zu verfügen.

- Etwa 53 Prozent der Befragten setzten ein zentrales Management für die Sicherheit mobiler Endgeräte ein. Bei Großunternehmen verfügten 72 Prozent über so ein System, bei kleinen und mittleren Unternehmen waren es dagegen nur 39 Prozent.

- Nur 47 Prozent der Befragten verwenden ein Informationssicherheitsmanagementsystem (ISMS) – 61 Prozent der Großunternehmen, 37 Prozent der KMUs.

- Ein Drittel der befragten Unternehmen untersuchte Log-Daten und Protokolle systematisch auf Indizien zu Cyber-Sicherheitsvorfällen.

- 43 Prozent der Unternehmen und Institutionen verfügen über ein Notfall-Management.

Es ist zu sehen: Vielfältige Maßnahmen zur Cyber-Sicherheit wurden 2018 also schon praktisch umgesetzt. Das ändert aber nichts daran, dass weiterhin kontinuierlich am Ausbau der Schutzmaßnahmen und an der Security Awareness der Mitarbeiter zu arbeiten ist.

Mobile Endgeräte und IoT-Systeme gelten als besonders anfällig für eine Integration in Botnetze. Bild: Pixabay / Pixabay

BSI-Lagebericht 2019: Welche Maßnahmen empfiehlt das BSI?

Sie möchten wissen, was Sie konkret tun können, um Ihr Unternehmen angesichts der vielfältigen Bedrohungen so gut wie möglich zu schützen? Aus den ausführlichen Inhalten des BSI-Lageberichts 2019 haben wir die folgenden Maßnahmen für Sie herausgefiltert:

- Setzen Sie in Ihrem Unternehmen den IT-Grundschutz um. Fangen Sie dabei mit den Basis-Anforderungen an und arbeiten sich dann nach und nach vor. Ziel ist ein ganzheitliches Informationssicherheitmanagementsystem.

- Sorgen Sie für ein funktionierendes Backup der wertvollen beziehungsweise kritischen Daten – auch wenn besonders raffinierte Methoden dieses aushebeln können.

- Sie gehören zu den KRITIS-Einrichtungen – also den Betreibern kritischer Infrastrukturen? Dann beachten Sie unbedingt das IT-Sicherheitsgesetz (IT-SiG).

- Verwenden Sie hochwertige Soft- und Hardware. Nutzen Sie zum Beispiel Produkte, deren IT-Sicherheit durch das BSI zertifiziert und die nach dem Security-by-Design-Prinzip konzipiert wurden.

- Weisen Sie Ihre Mitarbeiter daraufhin, bei Internetdiensten wenn möglich die Zwei-Faktor-Authentisierung zu nutzen. Betreiben Sie einen Onlineshop sollen Sie Ihren Kunden die 2FA für den Log-In anbieten.

- Eine sachgerechte interne Segmentierung Ihres IT-Netzes hilft bei einer Infektion mit Schadsoftware, das Ausmaß der Schäden zu begrenzen.

- Stärken Sie die digitale Eigenverantwortung jedes einzelnen Nutzers Ihres Unternehmensnetzwerks – Stichwort: Security Awareness.

Diese Liste ließe sich noch beliebig weiterführen, beinhaltet aber zumindest die wichtigsten Punkte. Die Frage ist: Wie viele davon haben Sie in Ihrem Unternehmen bereits umgesetzt?

Sicher mit dem IT-SERVICE.NETWORK

Je weniger Punkte der Liste Sie abhaken konnten, desto dringender ist der Handlunsgbedarf. Warten Sie nicht erst darauf, dass der Cyber-Vorfall eintritt, bevor Sie die Notwenigkeit Ihrer IT-Sicherheit richtig einschätzen. Sorgen Sie vor und gestalten Sie Ihr Unternehmensnetzwerk in all seinen Facetten und Spezifikationen so sicher wie möglich.

Die Liste an Maßnahmen erscheint Ihnen kaum zu bewältigen? Dann holen Sie sich doch einen kompetenten Partner aus dem IT-SERVICE.NETWORK an Ihre Seite. Anhand eines umfassenden IT-Sicherheitschecks können unsere Fachleute genau beurteilen, wie Sie bis dato in Sachen IT-Sicherheit aufgestellt sind und geben Ihnen Empfehlungen dafür, wie diese verbessert werden kann – vor allem vor dem Hintergrund der stetig wachsenden Bedrohungslage.

Unsere Experten helfen Ihnen selbstverständlich gern dabei, sichere Software auszuwählen und zu implementieren, den IT-Grundschutz Schritt für Schritt in Ihrem Unternehmen zu etablieren, einen Notfallplan für Cyber-Vorfälle aufzustellen oder auch ein Patch-Management zum Vermeiden von Sicherheitslücken einzurichten. Zögern Sie nicht und nehmen Kontakt auf!

Update vom 29.10.2020: BSI-Lagebericht 2020 veröffentlicht

Wieder ein Jahr später gibt es inzwischen schon den nächsten Bericht. Hier im Blog stellen wir Ihnen selbstverständlich auch die Ergebnisse des BSI-Lageberichts 2020 vor. Ein kleiner Vorgeschmack: Die Lage der IT-Sicherheit hat sich im Vergleich zu 2019 noch einmal verschärft. Einer der Gründe dafür ist die durch die Corona-Pandemie ausgelöste zunehmende Digitalisierung in deutschen Unternehmen.

Viel mehr wollen wir an dieser Stelle aber noch nicht vorwegnehmen. Die ausführliche Zusammenfassung des aktuellen Lagebildes finden Sie in unserem Blogbeitrag BSI-Lageberichts 2020. Übrigens: Unsere IT-Spezialisten sind auch auf die neuen Herausforderungen bestens vorbereitet und unterstützen Sie bezüglich umfassender IT-Sicherheit in Ihrem Unternehmen.

Schreiben Sie einen Kommentar

* = Pflichtfelder

Bitte beachten Sie unsere Datenschutzerklärung