Sabotage in Unternehmen ist ein großes Problem. Zusammen mit Diebstahl und Spionage sorgt sie alljährlich für Schäden in Milliardenhöhe. Dabei droht Sabotage nicht nur von außen; manchmal kommt die Gefahr auch aus den eigenen Reihen.

Wir erklären, warum die Sabotage in Unternehmen ein Problem ist und wie Sie sich schützen.

Dieser Beitrag im Überblick:

Immense Schäden für die Wirtschaft

Die deutsche Wirtschaft wird immer mehr zum Angriffsziel: Im Zeitraum 2020/2021 ist ihr durch Diebstahl, Spionage und Sabotage ein Schaden von mehr als 220 Milliarden Euro pro Jahr entstanden – das ist mehr als doppelt so viel wie in den Jahren 2018/2019, als die Schadenssumme noch bei 103 Milliarden Euro pro Jahr lag. Diese beunruhigenden Zahlen hat der Branchenverband bitkom jüngst veröffentlicht.

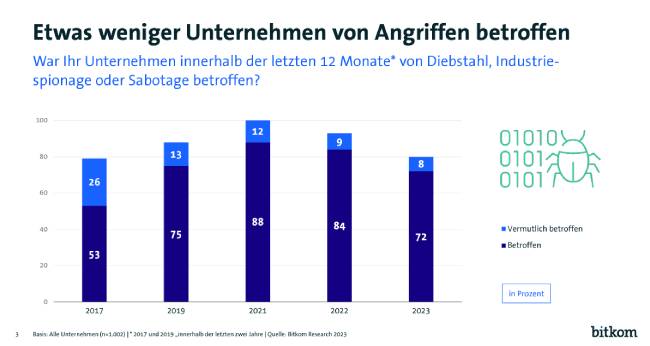

Sehr erschreckend ist in dem Bericht von bitkom Research auch dieses Ergebnis: 88 Prozent der mehr als 1.000 befragten Unternehmen aus allen Branchen waren 2020/2021 von Angriffen betroffen, die übrigen 12 Prozent waren vermutlich betroffen – und damit wären die 100 Prozent erreicht. Zum Vergleich: 2018/2019 waren noch 75 Prozent betroffen und 13 Prozent vermutlich betroffen. Die Unternehmensgröße scheint dabei übrigens keine Rolle zu spielen. Den größten Anstieg gab es allerdings bei Unternehmen mit 100 bis 499 Mitarbeitern.

Bei den größten Bedrohungen für Unternehmen ist die Sabotage neben Datendiebstahl und Spionage als dritter Schrecken im Bunde. Fragt sich, was Sabotage eigentlich ist und warum ausgerechnet eigene Mitarbeiter eine Gefahr darstellen.

Cyber-Angriffe sind ein großes Problem – genauso auch Sabotage in Unternehmen. Bild: Unsplash/Kaitlyn Baker

Was ist Sabotage in Unternehmen?

Um zu verstehen, warum Sabotage in Unternehmen ein so großes Problem ist, muss erst einmal diese Frage geklärt werden: Was ist Sabotage? Der Begriff Sabotage bedeutet, dass im Verborgenen etwas beschädigt, weggenommen oder zerstört wird. Es kann sich dabei beispielsweise um Geräte, Maschinen oder Infrastruktur handeln. Eine solche Sabotage hat dann im wirtschaftlichen Kontext die Folge, dass wichtige Abläufe gestört werden, was wiederum zu weitreichenden Konsequenzen führen kann.

Es kann durchaus sein, dass ein Saboteur direkt vor Ort im Unternehmen aktiv wird. Zum Beispiel dadurch, dass er eine Produktionsmaschine beschädigt oder wichtige Dokumente entwendet. In den meisten Fällen gelingen Datendiebstahl und Sabotageakte heute allerdings durch Cyber-Angriffe. IT-Systeme und die Kommunikationsinfrastruktur gelten daher als Einfallstor für digitale Spionage und Sabotage in Unternehmen.

Das hat natürlich auch einen guten Grund: Die Digitalisierung in der Wirtschaft ist inzwischen weit fortgeschritten. Für Unternehmen ist die Digitalisierung zwar zwingend notwendig; sie macht aber auch angreifbar – und hat dadurch eindeutig auch eine Schattenseite.

Cyber-Angriffe zielen auf Sabotage ab

Oft geht das Trio Datendiebstahl, Spionage und Sabotage Hand in Hand. Das beste Beispiel sind Ransomware-Angriffe, die übrigens als Haupttreiber des enormen Anstiegs der Schadenshöhe gelten. Hier einmal exemplarisch der Ablauf:

- Spionage:

Nachdem die Ransomware erfolgreich ins Unternehmensnetzwerk eindringen konnte, startet zuerst die Spionage: Angeschlossene Systeme werden nach nützlichen Daten als Druckmittel für die Erpressung durchsucht. - Datendiebstahl:

Darauf folgt im Falle der doppelten oder dreifachen Erpressung der Datendiebstahl: Wichtige Unternehmensdaten werden dabei auf die Server der Angreifer kopiert. - Sabotage:

Zuletzt kommt es zur Sabotage: Sämtliche Daten werden verschlüsselt und Geschäftsabläufe werden entweder gestört oder kommen sogar vollkommen zum Erliegen.

Die finanziellen Schäden, die auf diese Weise entstanden sind, haben sich im Vergleich zu den Jahren 2018/2019 vervierfacht – der Anstieg liegt bei 358 Prozent. Jedes zehnte Unternehmen sieht durch derartige Cyber-Attacken seine Existenz in Gefahr.

Spionage, Datendiebstahl und Sabotage gibt es aber nicht ausschließlich als Dreiergespann; sie können genauso gut einzeln für gewaltige Schäden sorgen. So gehen allein auf das Konto von Cyber-Spionage jährlich bereits Schäden in Höhe von 55 Milliarden Euro.

Digitale Daten wollen Cyber-Kriminelle vor allem abgreifen. Grafik: bitkom

Social Engineering: Mitarbeiter werden zum Mittäter

Vor allem auf digitale Daten haben es die Kriminellen abgesehen – und eigene Mitarbeiter werden bei all dem sehr häufig zum Mittäter. Das passiert aber oft unbewusst. Stichwort: Social Engineering. Cyber-Kriminelle richten ihre Angriffe damit gezielt auf Beschäftigte als das vermeintlich schwächste Glied in der Sicherheitskette und versuchen, sie zu manipulieren. Oft kommen dabei Hacking- oder Phishing-Angriffe zum Einsatz.

Das Ziel: sensible Informationen abgreifen. Mit Hilfe dieser Informationen lassen sich beispielsweise täuschend echte E-Mails von vermeintlichen Bekannten verfassen, deren Anhang vom Adressaten geöffnet wird. Dadurch gelangen dann Trojaner auf die Computer und können dort Passwörter und andere Daten aushorchen. Und schon ist der betroffene Mitarbeiter oder die betroffene Mitarbeiterin unbeabsichtigt zum Einfallstor geworden.

Das Home Office hat diese Gefahr sogar noch verschärft. Laut bitkom berichten 59 Prozent der Unternehmen, in denen Home Office möglich ist, dass in der Zeit der Pandemie Sicherheitsvorfälle auf die Heimarbeit zurückzuführen seien.

Sabotage durch Mitarbeiter auch aus purer Absicht

In manchen Fällen steckt seitens der Mitarbeiter aber auch pure Absicht dahinter. Und wenn eigene Mitarbeiter zu Saboteuren werden, ist die Gefahr besonders groß. Denn: Sie sitzen sozusagen an der Quelle und können sensible Angriffspunkte problemlos finden.

Ein typischer Sabotageakt ist im Kleinen zum Beispiel das absichtliche Löschen wichtiger Daten – entweder um damit einem Kollegen, der als Konkurrenz wahrgenommen wird, Probleme zu bereiten oder um aus Unzufriedenheit an der eigenen beruflichen Situation beziehungsweise am Arbeitgeber dem Unternehmen selbst zu schaden. Genauso kann es sich um Sabotage handeln, wenn Wissen nicht weitergegeben, Prozesse absichtlich verzögert oder vertrauliche Informationen weitergegeben werden. Im schlimmsten Fall kann ein einzelner Mitarbeiter sogar für Produktionsstörungen sorgen.

Diese Erfahrung hat zum Beispiel Tesla schon gemacht. Im Herbst 2020 wurde ein Mitarbeiter bei einem Sabotage-Versuch erwischt, der die Produktion im Werk in Fremont einige Stunden störte. Bereits 2018 soll ein anderer Mitarbeiter den Programmcode des Produktionssystems verändert und vertrauliche Daten weitergegeben haben.

Fühlen sich Mitarbeiter ungerecht behandelt, könnten sie das Unternehmen durchaus sabotieren. Bild: Unsplash/TheStandingDesk.com

Sabotage in Unternehmen – so schützen Sie sich

Vielleicht fragen Sie sich an dieser Stelle, wie Sie Ihr Unternehmen insbesondere vor Sabotage schützen können. Wir geben einen Überblick über die wichtigsten Maßnahmen:

- Investieren Sie in die IT-Sicherheit.

Das ist der wohl wichtigste Punkt auf der Agenda. Wenn die Schotten dicht sind, kann schließlich kein Wasser eindringen. Die Mehrheit der Unternehmen hat ihre Ausgaben für die IT-Sicherheit daher auch schon etwas oder sogar deutlich erhöht. - Schulen Sie die Security Awareness.

Wenn Mitarbeitende das Einfallstor Nr. 1 sind, macht es definitiv Sinn, genau bei ihnen anzusetzen. Spezielle Security-Awareness-Trainings helfen dabei, das Gespür für die Social-Engineering-Taktiken der Angreifer und damit die Wachsamkeit zu erhöhen. - Sorgen Sie für zufriedene Mitarbeitende.

Meist wirken schon ein respektvoller Umgang sowie die Wertschätzung der Mitarbeitenden und ihrer Arbeit Wunder. Wichtig ist auch eine offene interne Kommunikation. Darüber hinaus gibt es diverse Management-Techniken und Arbeitsmodelle zur Steigerung der Mitarbeiterzufriedenheit: Das 3-2-2-Modell sorgt für mehr Flexibilität in der Work-Life-Balance; das Angebot von Workation wird positiv gewertet; das Feel-Good-Management sichert eine positive Stimmung im Büro. - Steuern Sie Zugriffsrechte möglichst granular.

Der Zugang zu sensiblen Informationen und Systemen sollte nur für Mitarbeitende möglich sein, die ihn für ihre Arbeit tatsächlich benötigen. Sinnvoll ist hier, einen sogenannten Least-Privilege-Ansatz zu fahren und ein effektives Rechte-Management im Unternehmen einzuführen. - Vertrauen ist gut, Kontrolle ist besser.

Natürlich möchten Sie Ihre Mitarbeitenden nicht unter dauerhafte Beobachtung stellen. Dennoch sollten Sie darauf achten, dass sensible Räumlichkeiten nicht für alle Mitarbeitenden zugänglich sind. Auch eine Videoüberwachung ist oft sinnvoll, wobei hier rechtliche Bestimmungen unbedingt einzuhalten sind. Die Mitarbeiterüberwachung per GPS ist beispielsweise nicht erlaubt. Und eine Überwachung im Home Office ist nur zulässig, wenn es einen „Erlaubnisgrund“ gibt.

Bestimmt können Sie hinter einige dieser Maßnahmen bereits einen Haken setzen. Falls nicht sollten Sie sie unbedingt auf Ihre To-do-Liste setzen – und zwar besser heute als morgen.

IT-Fachleute wehren Angriffe ab

Einige der Maßnahmen auf der To-Do-Liste können Sie zum Glück auch einfach abgeben – und zwar an die IT-Fachleute aus dem IT-SERVICE.NETWORK. Die IT-Systemhäuser in unserem Netzwerk sind natürlich auf alle Aufgaben rund um die IT-Sicherheit spezialisiert. Das beginnt damit, dass Unternehmensnetzwerke bestmöglich vor Angriffen abgeschottet werden. Dazu kommt in der Regel eine Kombination aus Firewall-Management, Antivirus-Management, Backup-Management und Patch-Management zum Einsatz.

Aber auch modernste Sicherheitsansätze wissen die IT-Fachleute aus dem IT-SERVICE.NETWORK anzuwenden. Das IT-Monitoring generell ist dabei schon fast Standard; noch recht neu ist dabei der spezielle Fokus auf die Anomalie-Erkennung. Hierbei wird ein genaues Bild des Netzwerkverkehrs gezeichnet; schon bei kleinsten Auffälligkeiten im Netzwerk schlägt das System Alarm und Cyber-Angriffe lassen sich noch rechtzeitig verhindern.

Unser Tipp: Wenden Sie sich direkt an ein in Ihrer Nähe ansässiges IT-Systemhaus aus unserem Netzwerk und lassen sich dazu beraten, wie Sie sich vor Cyber-Angriffen im Allgemeinen und Sabotage in Unternehmen im Besonderen schützen können. Wir freuen uns auf Ihre Anfrage!

Update vom 12.07.2023: mehr digitale Angriffe

Ganz so hoch wie im Rekordjahr 2021 war der Schaden, der der deutschen Wirtschaft im Jahr 2022 durch Diebstahl, Spionage und Sabotage entstanden ist, mit 203 Milliarden Euro nicht. Das ist aber auch die einzige gute Nachricht, die der Digitalverband bitkom aus seiner Wirtschaftsschutz-2022-Studie mitteilen kann. Besonders erschreckend: 84 Prozent der mehr als 1.000 Unternehmen waren Opfer von Angriffen, weitere 9 Prozent gehen davon aus – insgesamt also fast alle.

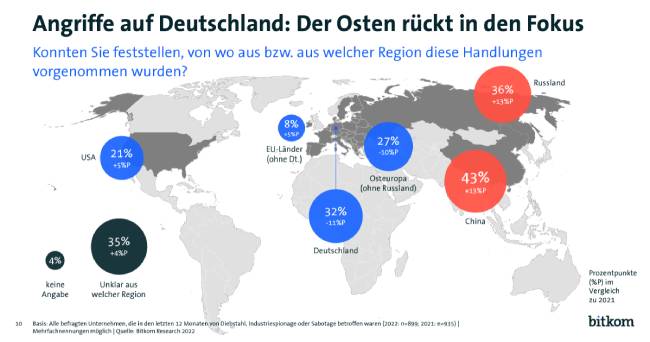

Die Angreifer werden laut der Studie immer professioneller und sind häufiger im organisierten Verbrechen zu finden. Teilweise handelt es sich um kriminelle Banden, teilweise um staatlich gesteuerte Gruppen. Die Grenzen verschwimmen hier genauso wie zwischen Cyberspionage und Cybercrime. Vor allem aus China und Russland konnten vermehrt Angriffe beobachtet werden.

Die Angriffe verlagern sich zunehmend in den digitalen Raum. Unternehmen berichten vom Diebstahl von IT- oder Telekommunikationsgeräten, vom Diebstahl von sensiblen digitalen Daten und Informationen, vom Ausspähen der digitalen Kommunikation und von der digitalen Sabotage von Informations- und Produktionssystemen sowie Betriebsabläufen. Der Branchenverband bitkom warnt: Nur mit geeigneten Maßnahmen und Vorsorge lassen sich Angriffe abwehren oder die Schäden zumindest begrenzen.

Aus China und Russland starten die meisten Cyberangriffe auf die deutsche Wirtschaft. Grafik: bitkom

Auch Bundesamt für Verfassungsschutz warnt

Vor staatlich gesteuerten Cybergruppierungen warnt auch das Bundesamt für Verfassungsschutz. Im Verfassungsschutzbericht 2023 heißt es, dass sich die Bedrohung für die Innere Sicherheit in Deutschland weiter verschärft hat. Spionage, Cyberoperationen und Einflussnahmeversuche ausländischer Nachrichtendienste seien hemmungsloser und ausgefeilter geworden.

Zum Einsatz kommen demnach konspirative Methoden, aber auch harmlos wirkende Kontaktaufnahmen, die dabei helfen sollen, an Hintergrundwissen im politischen, militärischen und wirtschaftlichen Bereich zu gelangen. Auch Cybersabotage werde gezielt eingesetzt – so wurden im Februar 2022 durch einen Angriff auf das Satelliten-System KA-SAT/Viasat die Fernwartungssysteme deutscher Windkraftanlagen lahmgelegt.

Das Bundesamt für Verfassungsschutz hat daher auch Sicherheitshinweise mit konkreten Handlungsempfehlungen für mehr Cybersicherheit erstellt und veröffentlicht. Als wichtige informationstechnische Vorkehrung wird dabei beispielsweise die Multi-Faktor-Authentifizierung genannt. Aber auch gegenüber physischen Sabotage-Versuchen sollen Mitarbeitende in Unternehmen wachsam sein – beispielsweise durch versteckt installierte Kameras oder Drohnenüberflüge.

Update vom 07.09.2023: Gefahr durch organisierte Kriminalität

Die von der bitkom jüngst vorgelegte Studie „Wirtschaftsschutz 2023“ zeigt: Zum dritten Mal in Folge liegt der Schaden, der der deutschen Wirtschaft durch Datendiebstahl, Spionage und Sabotage entstanden ist, mit 206 Milliarden Euro über der 200-Milliarden-Euro-Marke. Es gibt dennoch eine gute Nachricht: Im Vergleich zum Vorjahr ging die Zahl der Unternehmen, die in den vergangenen zwölf Monaten von analogen oder digitalen Angriffen betroffen waren (oder dies vermuten), von 84 (9) Prozent auf 72 (8) Prozent zurück.

Es gibt aber auch eine schlechte Nachricht: Immer mehr Angriffe gehen auf das Konto der organisierten Kriminalität. Dabei sind die Grenzen zu staatlich gesteuerten Akteuren weiterhin fließend. Die meisten Angriffe gehen wieder einmal von Russland und China aus, wobei Russland erstmals an der Spitze steht. Erschreckend: 61 Prozent der befragten Unternehmen glauben, dass die Sicherheitsbehörden machtlos gegenüber Cyberattacken aus dem Ausland sind.

Es sind weniger Unternehmen von Angriffen betroffen, die Schadenshöhe bleibt auf demselben Niveau. Grafik: bitkom

Unternehmen müssen in IT-Sicherheit investieren

Cyberangriffe sind jetzt für fast drei Viertel (72 Prozent) des gesamten Schadens verantwortlich. Die Angriffe haben sich also verstärkt auf den digitalen Raum verlagert. Sensible Daten sind mit 70 Prozent betroffen, das Ausspähen digitaler Kommunikation liegt bei 61 Prozent, und die digitale Sabotage von Systemen oder Betriebsabläufen ist um 8 Prozent gestiegen. Phishing führt die Liste der Cyberattacken an, gefolgt von Angriffen auf Passwörter und Schadsoftware. Auch die Schäden durch Ransomware sind drastisch gestiegen.

Die Studie zeigt daher einmal mehr die Notwendigkeit auf, die IT-Sicherheit zu stärken. Viele Unternehmen sind schon dabei: Durchschnittlich fließen laut der bitkom-Studie 14 Prozent (Vorjahr: 9 Prozent) des IT-Budgets in die IT-Sicherheit. Unternehmen erkennen demnach zunehmend, dass die digitale Transformation nur mit einer robusten IT-Sicherheit gelingt.

Dabei ist der deutschen Wirtschaft wichtig, dass auch die Sicherheitsbehörden Einsatz zeigen und die Zusammenarbeit mit den Unternehmen verbessern. Ganz oben auf der Wunschliste: eine bessere Information über die Cybersicherheitslage sowie eine vereinfachte Meldung von Angriffen.

Weiterführende Links:

bitkom, bitkom, bitkom, ntv, bitkom, bitkom, Bundesinnenministerium, Bundesinnenministerium, bitkom

Schreiben Sie einen Kommentar

* = Pflichtfelder

Bitte beachten Sie unsere Datenschutzerklärung